תחקיר כלכליסט

"הולך עם גברים ככל הנראה, בזמן שהוא נשוי. להכין חיסיון. להגיד ליחידה החוקרת להכין צו האזנות"

יחידת סיגינט של המשטרה שתלה תוכנה של NSO בטלפון של פעיל חברתי, ומצאה שהוא משתמש באפליקציית "גריינדר" להיכרויות בין גברים, בזמן שהוא נשוי; החיטוט הפולשני הניב תיק מודיעיני על ה"יעד", שבו צוין שהמידע הזה יכול לשמש "מנוף לחקירה"; בהמשך נמסר מידע על פגישות של הפעיל ליחידת מעקבים; כך פועלת המשטרה בשטח, בזמן שהיא טוענת שהשימוש בתוכנת הריגול הפולשנית חוקי ולפי צו

חטיבת הסייבר סיגינט של המשטרה מסמנת אזרחים ישראלים כיעדי מודיעין ("מטרות") ובונה עליהם פרופילים על בסיס שימוש בתוכנת פגסוס של NSO.

הפרופילים שנבנים בסיגינט כוללים מידע אינטימי רגיש, שהושג בפריצה והשתלטות על מכשירי הטלפון הניידים של הנעקבים. הפרופילים הללו, בצורה של מצגות מודפסות או קובצי מחשב, נשמרים לעיתים בקלסרי היחידה או במחשבים עם שם היעד, ולא תמיד נמחקים.

מאחורי המילים הטכניות הללו מסתתרים סיפורי מעקב מצמררים אחרי אנשים בשר ודם, עם שם וזהות. אנשים שאי אפשר היה להעלות על הדעת שיהפכו למושאי מעקב במדינה דמוקרטית.

באחד המקרים שהגיעו לידי "כלכליסט" ויתואר כאן נעשה שימוש בפגסוס של NSO ("סייפן" בכינויה המשטרתי) לצורך מעקב אחר פעיל חברתי, מבלי שיש לו מושג על כך עד היום (איננו חושפים את השם והמועד גם מטעמי צנעת הפרט - ת"ג).

3 צפייה בגלריה

מימין: מפכ"ל המשטרה לשעבר רוני אלשיך, המפכ"ל כיום יעקב שבתאי, וממלא מקום המפכ"ל בעבר מוטי כהן. פגסוס הופעלה במהלך כהונתם

(צילומים: אלכס קולומויסקי, אוהד צויגנברג)

"להכין חיסיון"

וכך זה עבד: קצין המשטרה שהפעיל את יחידת המ"מ (מבצעים מיוחדים) על "המטרה" הסביר את ההחלטה הפיקודית לעקוב באמצעות פגסוס אחרי אותו פעיל חברתי בכך שיש חשש שיבצע "עבירות סדר ציבורי בנסיבות מחמירות". למרבה הציניות הוא הסביר שאותו אדם מהווה "סכנה לדמוקרטיה".

קצין המשטרה מסר לחוקרים את מספר הטלפון של ה"יעד", וזמן לא ארוך אחר כך הטלפון של אותו אדם הודבק מרחוק בפגסוס של NSO. מאותו רגע הטלפון היה "שקוף" לחוקרים, שיכלו לראות כל פעולה שמתבצעת בו ולהאזין לכל שיחה שמתנהלת דרכו. בסיגינט מופעל מאזין און־ליין, שמחובר באוזניות ועוקב אחר התראות, שיחות נכנסות, מיילים וכיוצא בזה, בזמן אמת. בנוסף שוטר מאזין אוף־ליין ונובר בהיסטוריה שמצויה על הטלפון.

במקרה של אותו אדם, ההשתלטות על הטלפון שלו אפשרה לחוקרים לגלות שהוא משתמש באפליקציית "גריינדר", המציעה שירותי היכרויות בין גברים. המידע הזה הוכנס למצגת, שהוצגה לאחר השלמת האיסוף לקצין המ"מ. באותה מצגת נכתב כך: "הולך עם גברים ככל הנראה, בזמן שהוא נשוי – מנוף לחקירה, להכין חיסיון, להגיד ליחידה להכין צו האזנות".

כך, בזמן שהמשטרה מנסה לטעון לאחר חשיפות "כלכליסט" כי "אזרחים תמימים" אינם נעקבים, וכי הפעילות נעשית "לפי צו", המקרים הקונקרטיים שבידינו מלמדים על ההיפך הגמור. כאילו מדובר ברוסיה הסובייטית, אזרח ישראלי שכל חטאו היה פעילות מחאה הפך בן לילה ליעד מודיעיני, הושג עליו מידע אינטימי באמצעים לא כשרים, והמידע הזה נשמר כדי שישמש "מנוף לחקירה", לשון המשטרה עצמה. בהמשך, כדי להשלים את המהלך, פעלה המשטרה להוציא "חיסיון" ולמנוע חשיפה של דרך הפעולה, ולבקש "צו האזנות" שיכשיר אותה בדיעבד.

וביחידת הסייבר סיגינט לא עצרו כאן. אחרי שקראו את ההתכתבויות של אותו אדם עם גברים אחרים באפליקציית "גריינדר", החוקרים מסרו ליחידת עיקוב מחוזית מידע על מועדי פגישות שלו עם אותם אנשים, על מנת שיעקבו אחריו בשטח.

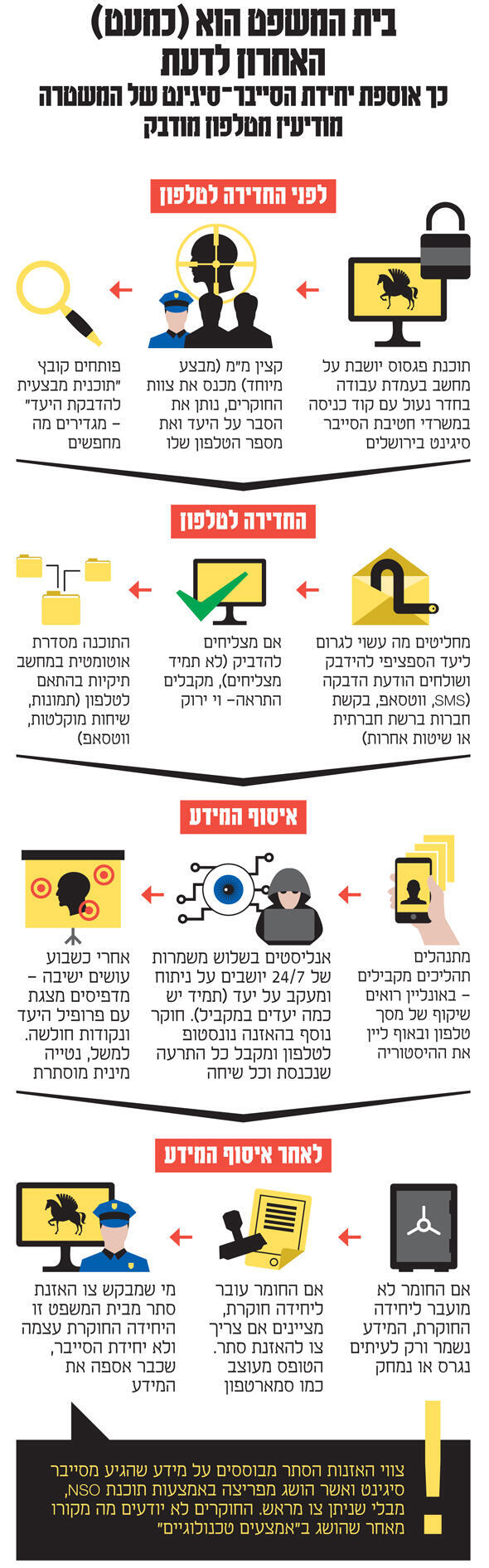

תורת פעולה של 8200

חשוב לשוב ולהדגיש מול הדיסאינפורמציה והמידע החלקי שמפיצה המשטרה: המעקב באמצעות פגסוס אחרי אזרחים נעשה, בין היתר, בשלב איסוף המודיעין. כלומר לפני שנפתחה חקירה סמויה, שרק במסגרתה פונים לבית המשפט ומבקשים צווי האזנות סתר – ככל שיש מידע שמצריך זאת.

שיטת הפעולה הזאת מבוססת במידה לא מעטה על שיטות הפעולה של יחידת המודיעין הצה"לית 8200, שבוגרים רבים שלה הובאו לסיגינט המשטרתית - בעיקר תחת המפכ"ל יוצא השב"כ רוני אלשיך. החוקרים הללו, מומחי מחשוב שצמחו בצבא ורגילים לפעול נגד גורמים עוינים, לא בהכרח הפנימו את המגבלות שחלות במדינה דמוקרטית על חוקרי משטרה.

שרשרת ההפעלה המשטרתית גם לא מבטיחה שהמגבלות החוקיות יישמרו. הפגסוס מותקנת על מחשב בעמדת עבודה בחדר נעול עם קוד כניסה במשרדי חטיבת סיגינט בירושלים. ההוראה להביא מידע מודיעיני על יעד מגיעה מחוליה גבוהה בשרשרת הפיקוד לראש מחלקת טכנולוגיות, ומשם יורדת לקצין מ"מ. הוא מכנס את הצוות, מספק את מספר הטלפון של היעד והסבר כללי לסיבות השימוש בכלי המעקב רב העוצמה. כאן מסתיים ה"דיון" במהות הפעולה. בשלב זה פותחים קובץ מחשב עם שם היעד, וימים ספורים אחר כך מתקבל שיקוף של הטלפון. אנליסטים/מאזינים עובדים בשלוש משמרות, 24/7, על ניתוח החומרים שמתקבלים (לרוב מדובר בכמה יעדים במקביל).

בחלוף כשבוע נערכת ישיבה שלקראתה מדפיסים מצגת עם פרופיל של היעד ונקודות החולשה שלו. אם מחליטים שאין ממצאים להעביר ליחידה החוקרת, החומרים נשמרים ב"קלסר מטרה": תיקיה פיזית או קובץ מחשב. המידע הזה נשמר. אם מחליטים להעביר מידע ליחידה חוקרת, מציינים האם נדרש – בדיעבד - צו להאזנת סתר. חשוב להבין: מי שפונה לביהמ"ש לבקש צווי האזנה היא היחידה החוקרת, לא חטיבת סיגינט שביצעה את הפריצה. הבקשה נעשית על בסיס המידע שהושג בפריצה, בלי צו מראש. החוקרים המבקשים את הצו לא יודעים מה מקורו, משום שהושג ב"אמצעים טכנולוגיים".

ממשטרת ישראל נמסר: "רצף האירועים המתוארים אינם מוכרים למשטרה וניכר כי יש אינטרס להחסיר פרטים שלא מאפשרים בדיקה מעמיקה. ככל שיועברו פרטים נוספים נוכל לבדוק את המקרה ביסודיות. נדגיש כי אין בסיס לטענות העולות בפרסומים, כל פעילות המשטרה בתחום זה הינה על פי דין, על בסיס צווי בית משפט ונוהלי עבודה מוקפדים. בתחום זה קיימות מערכות פיקוח ובקרה מוגברות בתוך הארגון ומחוץ לו. צר לנו על הניסיון לגרום נזק לפעילות המשטרה ללא בסיס. משטרת ישראל תמשיך לפעול בנחישות לאכיפת החוק".

ממשרד המשפטים נמסר: "המקרה המתואר לא מוכר לנו. נהלי הפקה של תוצרי האזנת סתר לתקשורת בין מחשבים אושרו על ידי הפרקליטות והמשנה ליועמ״ש. מובן שאין נהלים ספציפיים לחברה/ לתכנה מסויימת. מדובר בנהלים חסויים, ככלל ההפקה מותרת רק כאשר עולה חומר רלוונטי לחקירה ולחשדות (כך עולה גם מפסיקת בית המשפט העליון בנושא)".