ממוזיאון הלובר ועד חברת ההובלות שקרסה: המחיר הגבוה של קביעת סיסמה פשוטה

במוזיאון הלובר בחרו בסיסמה LOUVRE לשרת שניהל את רשת מצלמות, חברת ההובלות KNP נסגרה לאחר שהאקרים ניחשו את סיסמת העובד, ומחוקקת בבריטניה התעקשה להשתמש בשמה; אינספור מקרים מוכיחים: לעצלנות בקביעת סיסמה עלול להיות סוף רע

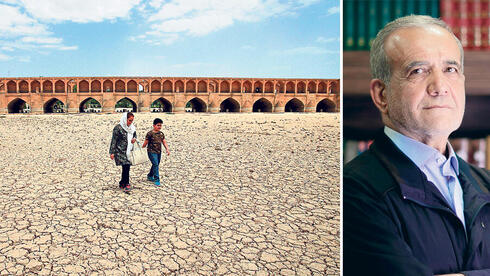

דו"ח אבטחה מ-2014 שצץ מחדש בשבוע האחרון חשף פרט מביך: הסיסמה לשרת שניהל את רשת מצלמות ה-CCTV במוזיאון הלובר בפריז, שבו אירע באחרונה שוד תכשיטים ענק, הייתה בפשטות "LOUVRE". המקרה ממחיש את המצב שבו ארגונים, מוסדות וחברות מתבססים על סיסמאות צפויות או על נהלים רופפים, המחיר יכול להיות עצום.

הכניסה לחשבונות רשתות חברתיות, לאפליקציות קניות ולפלטפורמות מנויים הפכה מאז ומתמיד למטלה מעייפת עבור משתמשים רבים. על רקע זה גובר הקול שקורא להפוך את הדרישה לסיסמאות ארוכות ומורכבות: 16 תווים, אותיות, מספרים וסמלים - לשיטת עבודה הכרחית. אך מעבר להרגלים האישיים, מה שמאיים באמת הוא שילוב של סיסמא חלשה, חוסר אימות רב-שלבי ותשתיות שאינן מתעדכנות.

השגיאה של Colonial Pipeline: כופר ותשתיות ישנות

במאי 2021 אחד ממערכות צינורות הדלק הגדולים בארה"ב הושבת בעקבות מתקפת סייבר. ה-FBI ציין אז כי הקבוצה הפלילית Darkside, שמקורה ככל הנראה ברוסיה, ביצעה את המתקפה. Colonial Pipeline הסבירה כי הכניסה לרשת התאפשרה באמצעות סיסמה שקשורה לחשבון VPN ישן שלא היה מוגן באימות רב-שלבי. מנכ"ל החברה, ג'וזף בלונט, העיד כי מדובר בסיסמה "מורכבת" — "זה לא היה סוג של Colonial123", אך גם סיסמה מורכבת לא תמיד מספיקה אם לא ננקטות שכבות מגן נוספות. החברה נאלצה לשלם כופר של 4.4 מיליון דולר כדי לשקם את הפעילות; בשנה שלאחר מכן ה-FBI הצליח לשחזר מיליוני דולרים מהכספים שנשלחו לתוקפים.

קוד השיגור הגרעיני - שמונה אפסים

במקרה שמדגים את רמת הפשטות שעוררה חרדה היסטורית, ברוס בלייר, קצין שיגור לשעבר ומומחה למדיניות גרעינית, חשף כי בין 1962 לאמצע שנות ה-70 קוד השיגור הגרעיני האמריקאי היה רק שמונה אפסים. כלל "שני האנשים" שדרש שני אנשי צוות מוסמכים להיות נוכחים במקום קוד השיגור, נחשב כגדר אנושית ראשונית, אך הצעד לא תמיד היה אמין. לפי בלייר, שני חברי המשמרת לעתים ארגנו לו"זי שינה חלופיים שהותירו רק אדם אחד עם סיסמה פשוטה ועם כל הכוח. רק מאוחר יותר הוכנס קוד הפעלה ייחודי המשודר מרשות עליונה, וכך נוספו שלבי אבטחה חיוניים.

העסק הישן שאין לו גיבוי: KNP וניחוש סיסמה שהרס הכול

בחודש יוני 2023 קבוצת האקרים בשם Akira פרצה לחברת ההובלות הבריטית KNP באמצעות ניחוש סיסמת עובד. ההאקרים הצפינו את מערכות החברה ודרשו כופר. כשהחברה לא הצליחה לשלם, הנתונים אבדו והעסק בן 158 השנים נסגר, עם מאות משרות שנמחקו. מנהל החברה, פול אבוט, הודה שלא עדכן את העובד כי סיסמתו ככל הנראה הובילה לפריצה ולקריסת העסק: "האם היית רוצה לדעת אם זה אתה?" שאל את כתב BBC.

תא קולי פתוח: שערוריית הפריצה לטלפונים בבריטניה

יו גרנט, הנסיך הארי וסיינה מילר היו בין הכוכבים שנפלו קורבן לפריצות טלפונים במהלך שערורייה שבוצעה על-ידי עיתונים בריטיים שנמשכה מספר שנים. חקירות פורמליות החלו לאחר תלונות שמידע אישי הנמצא רק במרחבים פרטיים נחשף באופן שגרתי בעמודי השער של עיתונים לאומיים. בדיקות גילו שהתא-קולי של דמויות ציבוריות נפרץ על-ידי עיתונאים וחוקרים פרטיים ששכרו פרסומים ועבדו מתוך ההנחה שאנשים מעטים שינו את קוד הגישה לברירת המחדל שהמכשיר שלהם הגיע איתו. קומבינציות פשוטות כמו 1111, 4444 ו-1234 שימשו לגישה להודעות הממתינות בתיבת הדואר. שערוריית פריצת הטלפונים של הממלכה המאוחדת הובילה לסגירת ה-News Of The World ב-2011, ולאחריה חקירה לגבי הפרקטיקות והאתיקה של העיתונות הבריטית.

האקרית לשעבר שהפכה למנהיג אופוזיציה

קמי בדנוק, כיום מנהיגת האופוזיציה השמרנית בבריטניה, הודתה כי בשנות ה-2000 פרצה לאתר של חברת הלייבור הארייט הרמן ושינתה את תכניו, לאחר שהצליחה להיכנס באמצעות הסיסמה הפשוטה "Harriet Harman". בדנוק כינתה את המעשה "מתיחה טיפשית" והתנצלה.

נתונים אישיים של מיליוני בוחרים בבריטניה חשופים לפגיעה

בין אוגוסט 2021 ל-2022 פרצו האקרים למחשבים שהכילו פנקסי הבוחרים של מיליוני אזרחים בבריטניה, כך גילתה רשות ההגנה על פרטיות הנתונים של המדינה. תחקיר של משרד המידע (Information Commissioner's Office, ICO) אמר שההאקרים נכנסו למערכת בכך שחיקו חשבון משתמש לגיטימי. ה-ICO קבע שזה אפשרי משום שאמצעי אבטחה מתאימים לא הותקנו, תוכנה שנועדה לתקן חורי אבטחה לא הותקנה, והחברה לא אכפה מדיניות שאמורה להבטיח שעובדים ישתמשו בסיסמאות מאובטחות. במהלך החקירות, ה-ICO מצא 178 חשבונות דוא"ל פעילים שהשתמשו בסיסמאות זהות או דומות לאלה שנקבעו על-ידי משרד ה-IT כשהחשבון הופעל. הנציבות לבחירות ננזפה על רשלנותה. לא דווח על ראיות לשימוש לרעה בנתונים.

המקרים האלה מראים שהעלות היא לא רק טכנית או תדמיתית, אלא גם כלכלית וארגונית: תשלומי כופר, שחזור נתונים, פיטורים וסגירת עסקים. מעבר לסיסמאות חזקות, הלקחים ברורים: אימות רב-שלבי חובה, עדכוני תוכנה שוטפים, מדיניות ניהול סיכונים ותחקור ארגוני.