פרצת אבטחה חמורה בעשרות גופים במשק לא תוקנה למרות התרעת מערך הסייבר

ההאקר והאקטיביסט נעם רותם גילה כי חברות גדולות בתחומים רבים ואיתן גם משרדי ממשלה השתהו בטיפול בפרצה שדרכה נחשף מידע רגיש על משתמשים - למרות התרעה חמורה שנשלחה ממערך הסייבר הלאומי. "זה מעבר לרשלנות", אמר רותם

פרצת אבטחה חמורה בשורה של ארגונים בולטים במשק הישראלי חשפה מידע רגיש, כולל פרטי התחברות למערכות הפנימיות של החברות - כך גילה ההאקר והאקטיביסט נעם רותם. עם הארגונים שמידע שלהם נחשף בפרצה נמנים בזק, סנו, אלביט, סלקום ותנובה, משרד האוצר, המשרד להגנת הסביבה ומשרד הבריאות. הכשל של רבים מהארגונים בטיפול בפרצה הוא כפול: הם לא פעלו כשדווחה בעיית האבטחה באפריל, ואף לא פעלו מיידית כשמערך הסייבר הלאומי הוציא התרעה חמורה בנוגע אליה לפני כשבועיים.

באפריל האחרון דווח בעולם על פרצת אבטחה חמורה בציוד VPN (המשמש להתחבר מרחוק לרשת פנים ארגונית) של יצרנים כמו Palo-Alto, Pulse Secure ו-Fortinet. הפרצה איפשרה לגורם עוין להתחבר מרחוק לרשת שכזו, לגשת לקבצים ששמורים על הציוד ולקבל גישה למידע כמו פרטי התחברות של משתמשים.

ב-25 באוגוסט פרסם מערך הסייבר התרעה דחופה על הפרצה, ובה המליץ לכל ארגון שעושה שימוש בציוד ה-VPN מהתוצרת הרלוונטית להתקין את עדכוני האבטחה המתאימים בהקדם. מדובר בפעולה שאורכת כמה שעות לכל היותר. ואולם, בבדיקה שערך ימים ספורים לאחר מכן, זיהה רותם שורה של גופים בולטים שלא שעו להתרעת מערך הסייבר.

"מסתמן שכמה גופים טרם סתמו את הפרצה", אמר רותם לכלכליסט. "החולשה הזו באבטחה איפשרה לכל אדם בעל דפדפן לקרוא קבצים ממערכת ההפעלה של השרת, כולל קובצי הסיסמאות והקבצים בהם מנוהלים המשתמשים.

"בעזרת שמות המשתמשים והסיסמאות אפשר להתחבר לרשת הפנימית, שפעמים רבות המערכות בה מסתמכות על כך שהיא נגישה למשתמשים מורשים בלבד וההגנות עליהן פחותות, ולגשת למידע השמור בהם. כמו כן, בארגונים רבים שמות המשתמשים ברשת והסיסמאות הקשורות אליהם משמשים גם לגישה למייל הארגוני, כך שאפשר, עקרונית, לגשת לתיבות הדוא"ל של חברי הארגונים. בחלק מהמערכות הממשלתיות שמות המשתמשים הם פשוט מספרי הזהות של העובדים, מה שגורם לפגיעה נוספת בפרטיותם".

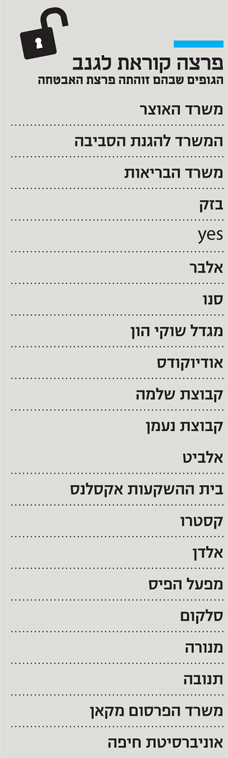

רשימת הארגונים שבהם זיהה רותם את הפרצה ארוכה וכוללת את משרדי האוצר, הגנת הסביבה והבריאות, בזק, יס, אלבר, סנו, מגדל שוקי הון, אודיוקודס, קבוצת שלמה, קבוצת נעמן, אלביט, בית ההשקעות אקסלנס, קסטרו, אלדן, מפעל הפיס, סלקום, מנורה, תנובה, משרד הפרסום מקאן ואוניברסיטת חיפה.

"חמור מאוד בעיני שלמרות שמערך הסייבר הוציא התרעה חמורה בנושא, אחראים על אבטחת המידע בשורה ארוכה של גופים בחרו להתעלם ממנה", אמר רותם. "העבודה היחידה שלהם היא להגן על המידע שברשותם. להתעלם מהתרעות רשמיות - זה מעבר לרשלנות".

במערך הסייבר הסבירו שקיים סיכון גבוה למתקפת סייבר בעקבות ניסיונות ממשיים של האקרים לאתר ארגונים שבמערכותיהם קיימת עדיין חולשת האבטחה, המוגדרת חמורה. עוד הוסיפו כי החולשה חושפת בפוטנציאל מאות ארגונים בישראל לתקיפת סייבר אם לא יטמיעו בהקדם את עדכון האבטחה, וזאת באמצעות חדירה מרחוק, הרצת פקודות, קריאה של קבצים, וגניבת סיסמאות, כולל פרטי הזדהות של משתמשים.

תגובות החברות

שלוש מהחברות הכחישו תחילה את קיומה של הפרצה אצלן. סנו מסרה תחילה: "לא היה לא נברא". בעקבות זאת רותם הציג לכלכליסט מידע שמצא במערכת הפנימית של החברה. לדבריו, נכון לאתמול בבוקר הפרצה טרם תוקנה. כשנשאלה סנו אם היא מעוניינת לשנות את תגובתה לאור העובדה שהפרצה טרם נסגרה, נמסר: "הנושא בבדיקה". הפרצה תוקנה אתמול בצהריים.

מטעם קבוצת שלמה נאמר בתחילה שלא בוצעה חדירה למערכות החברה וכן שלא נעשה שימוש בחומרה שבה זוהתה הפרצה. לאחר שהוצג לחברה מידע שנשלף ממערכותיה, כמו פרטי התחברות וסיסמאות, נמסר: "הקבוצה משקיעה משאבים רבים באבטחת מידע וסייבר ומיישמת באופן מיידי כל התרעה רלוונטית. בעקבות ההתרעה שהתקבלה אותחלו באופן מיידי סיסמאות המשתמשים".

מנעמן נמסר: "לא היה שום דבר כזה אצלנו. ללא קשר, לפני כחודש אבטחת הסייבר שלנו עברה שדרוג כדי להימנע ממקרים כאלו". בעקבות זאת הציג רותם לכלכליסט מידע שלדבריו הוצא מהמערכות של נעמן ואז מסרו מנעמן תגובה מעודכנת שאישרה זאת: "אכן. מדובר במחשב חדש של גרפיקאית שבו הרשאות מוגבלות. מיד כשאותרה הפרצה, ננקטו הצעדים הנדרשים".

מ-yes נמסר: "החברה קיבלה את הנחיות מערך הסייבר וביצעה בעקבותיהן עדכונים והתאמות במערכות הרלוונטיות. במקרה זה, מדובר במערכת שיוצאת מכלל שימוש בימים הקרובים ואינה מכילה כל מידע רגיש ולא ניתן לחדור דרכה לרשת הפנים ארגונית".

מבית ההשקעות אקסלנס נמסר: "החשיפה שאותרה לא נגעה בשום שלב ללקוחות החברה, ויודגש כי פרטיהם נותרו חסויים. החשיפה אותרה על ידי הארגון במסגרת סקרי אבטחת המידע השוטפים וטופלה".

ממפעל הפיס נמסר: "הטיפול בהתרעת מערך הסייבר מתבצע על ידי הספק המקומי של הציוד ויושלם בימים הקרובים". בהקשר זה ציין רותם שטיפול בפרצה כזאת צריך להימשך שעות בודדות לכל היותר. "גורמים עוינים עושים בדיוק את מה שאני עשיתי. כל שעה קובעת", הוא הוסיף.

מחברת אלביט לא נמסרה תגובה.

ממשרד האוצר נמסר בתגובה: "משרד האוצר מעדכן באופן שוטף את מערכות המידע שלו על מנת לשמור אותן עדכניות ומאובטחות וכך נעשה גם במקרה הזה, ברגע שהתקבל המידע על קיום הפגיעות בוצעו הבדיקות הנדרשות והפגיעות תוקנה וכיום לא קיימת במערכות משרד האוצר"

מהמשרד להגנת הסביבה נמסר: "המשרד פועל בהתאם להתרעות והנחיות מערך הסייבר הלאומי. לפי ההתרעות שהתקבלו, לרבות ההתרעה שהתקבלה באוגוסט, לא נמצאה התייחסות לפרצת האבטחה במערכות שבהן המשרד משתמש. בהמשך להתרעה שהתקבלה, המשרד ביצע בדיקות לכלל המוצרים אשר ברשותו ונתגלה ליקוי ברמת האבטחה של אחד מהם. תהליך תיקון הליקוי הסתיים".

ממשרד הבריאות נמסר: "משרד הבריאות רואה חשיבות רבה בהבטחת הגנת הסייבר במשרד ובמערכת הבריאות בישראל. המשרד פועל נחרצות בהגנה על רשת ומערכות המשרד בהתאם להנחיות מערך הסייבר הלאומי ורשות התקשוב הממשלתי. מיד עם קבלת העדכון על הפרצה, פעל המשרד לעדכן את המערכות הקיימות, להוסיף הגנות ולבצע בקרות ומבדקים בהתאם לנדרש".

מבזק נמסר: "מדובר בחשיפת פרצת אבטחה שהתגלתה במוצר של יצרני אבטחת מידע חיצוניים העובדים, בין היתר, עם בזק. מרגע קבלת הדיווח, בוצע עדכון גירסה על מנת למנוע את חשיפת האבטחה במערכות החברה. במקביל נוצר קשר עם הלקוחות הרלוונטיים הבודדים, כדי לסייע להם לבצע את העדכון הנדרש במערכות הנמצאות ברשותם".

מסלקום נמסר: "החברה רואה חשיבות בשמירת גישה למידע ומקפידה לעדכן פרצות אבטחה באופן שוטף".

מאלבר נמסר: "אתר ההתחברות מרחוק שצוין כפגיע לא היה פעיל זה שנתיים ולא אפשר גישה למערכות החברה. במסגרת הבדיקה הנ"ל הוחלט להשביתו לצמיתות".

מאודיוקודס נמסר: "הפרצה התגלתה בתוכנת צד ג', זוהתה ומטופלת בהתאם להמלצות ספקית התוכנה. לחברה לא ידוע על כל נזק שנגרם בגינה".

מקסטרו נמסר: "לפני מספר ימים נמסר לנו על ידי יועץ אבטחה חיצוני שעמו עובדת החברה, כי באחד מרכיבי האבטחה שבה עושה החברה שימוש התגלתה פרצה. החברה החיצונית אשר פיתחה את אותו רכיב פרסמה עדכון אבטחה אשר יושם והותקן באופן מיידי בקסטרו. גם לו היה מנסה גורם זר להשתמש בפרצה, הוא לא היה יכול להגיע למערכות החברה, המאובטחות במספר שכבות הגנה ואמצעי זיהוי".

מאלדן נמסר: "עם היוודע דבר הפרצה, ביצענו את כל הפעולות הנדרשות כדי להביא לפתרונה המיידי, והבעיה טופלה".

ממנורה נמסר: "החברה פעלה במהירות לסגירת ההתרעה והיא תוקנה כנדרש בהתאם להנחיות. בנוסף, בוצעה בדיקה לוודא כי עד למועד סגירת ההתרעה לא נגרם כל נזק. לא פרצו למערכות החברה, לא דלפו נתונים של לקוחות החברה ולא נגרם כל נזק".

ממגדל שוקי הון נמסר: "הנושא טופל מיד לאחר שנתקבלה האזהרה ממרכז הסייבר. יובהר כי אין אפשרות לחדור לרשת הארגונית שלנו באמצעות המידע שזוהה".

מתנובה נמסר: ״בסוף אוגוסט התגלתה פרצת אבטחה שנבעה משימוש בתוכנה חיצונית. לאחר הערכת מצב, תנובה פעלה על מנת לעדכן את כל המערכות. הפרצה טופלה״.

ממקאן נמסר: "למקאן נהלי אבטחת מידע מחמירים. מנגנוני האבטחה של מקאן כוללים גם מערכות לסריקה וניטור פרצות באופן קבוע, כך שבמידה ונוצרת פרצה נוכל לאתר אותה מיד עם היווצרה. כך גם במקרה זה הפרצה אותרה וטופלה באופן מיידי. והמערכת שודרגה".

מאוניברסיטת חיפה נמסר: "אוניברסיטת חיפה משקיעה רבות באבטחת מידע ובמידה ומתגלה תקלה כלשהי, היא מטופלת מיד ובמלוא הרצינות".

רבים מהגופים בכתבה מסרו שמיהרו לפעול בעקבות הודעת מערך הסייבר, אך לדברי רותם, הם היו צריכים לטפל בפרצה זמן רב קודם לכן. "החולשה הזו פורסמה כבר לפני כמה חודשים", הסביר. "מאז יכלו רבים לחדור למערכות המוגנות הללו. טוב עשה מערך הסייבר שהתריע, אך לא צריך היה לחכות לו. הרי חלק נכבד מעבודתו של מנהל אבטחת המידע בארגון הוא לדאוג לעדכון גרסאות כשמתגלה חור. מהתגובות של חלק מהארגונים אפשר להבין שאנחנו עוד רחוקים מאוד מהיום בו נוכל לישון בשקט כשהמידע אודותינו נשמר בבטחה".