האקרים בע"מ: הכלכלה החשאית שמאחורי פשעי הסייבר

תשכחו מאנרכיסטים עם כובעי גרב שפורצים לפנטגון בזמן שהם אוכלים פיצה: מחקר חדש שממפה את תעשיית הסייבר הפלילית חושף כנופיות מאורגנות שמשתפות פעולה ביניהן. הן מכניסות לפושעים מיליוני דולרים בשיטות כמו החדרת נוזקות למחשבים ודרישת דמי כופר עבור הסרתן. "זה תחום שעובר התמקצעות עצומה", אמר ל"כלכליסט" עורך המחקר, הישראלי זיו מדור. "הפושעים לא צריכים להתמחות בהאקינג, רק לשלם למומחה"

- אמאל'ה, האקרים ברכב: הפריצה לפיאט קרייזלר - רק קצה הקרחון

- פצצות קוד, טילי סקריפט: מלחמת סייבר בזמן אמת

- האם מתקפת סייבר יכולה לשתק את המסחר בבורסות הגדולות בעולם?

במידה רבה, גם כיום עולם ההאקינג עדיין נתפס כשייך לזאבים בודדים. אלא שהמציאות רומנטית הרבה פחות: אם לפני 30 או 40 שנה האקר בודד אכן היה יכול להתמודד עם מערכות המחשוב הפרימיטיביות של כל חברה, הרי שכיום ביצוע פשעי אבטחת מידע דורש הרבה יותר תחכום. הפושעים יודעים זאת, ופועלים בהתאם.

ההאקרים של היום, זה לא מה שהיה פעם

ההאקרים של היום, זה לא מה שהיה פעם

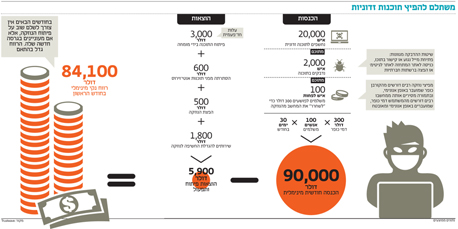

מחקר חדש של חברת הסייבר הנחשבת טראסטוייב (Trustwave), שפורסם החודש וממפה את התעשייה הפלילית בתחום, מציג עולם של חבורות האקרים מאורגנות ומסודרות. הפושעים שעובדים יחד מתחלקים בהכנסות מרשימות במיוחד: לפי טראסטווייב, הפצה מוצלחת של נוזקה ממוצעת יכולה להניב 90 אלף דולר בחודש ליזם העומד מאחוריה, וההאקרים שמסייעים לו גוזרים רווחים נאים.

הונאות הסייבר הפופולריות ביותר כיום הן גניבת מידע אישי (בעיקר פיננסי) והפצת נוזקות המשתלטות על מחשב המשתמש, ודורשות ממנו להעביר לתוקפים דמי כופר באופן אנונימי דוגמת המטבע הווירטואלי ביטקוין. בשני המקרים נדרשים ההאקרים לבנות פלטפורמות הונאה מתוחכמות, ולמטרה זו נוצרה תעשייה שלמה שעסקיה חובקי עולם ושמציגה תמונת ראי של העולם העסקי הלגיטימי.

פשע הסייבר המושלם מתחיל בפורומים

מאחורי המחקר של טראסטווייב עומד הישראלי זיו מדור, סגן נשיא בחברה, שנעזר במרכז המו"פ שלה בהרצליה פיתוח. בשיחה עם "כלכליסט" הסביר מדור כי כל קבוצת האקרים מתמחה בסוג מסוים של שירות: פיתוח נוזקה, הסתרתה מתוכנות אנטי־וירוס, הגברת תפוצתה, או לחלופין חדירה למחשבים של יעדים ספציפיים ופעולות ממוקדות נגד חברות וארגונים (ניתן כמובן להתמקד גם במובייל, אך הסמארטפונים הם יעד מתאים פחות לחלק מהנוזקות המתוחכמות).

זיו מדור

זיו מדור

חלק מהקבוצות אף נותנות שירות זו לזו, ולמעשה מבצעות מיקור חוץ של כישורי סייבר. "בעוד שחלק מההאקרים ממוקדים יותר, יש כאלה שפשוט מוכרים את כישוריהם לכל המרבה במחיר, בין שמדובר בלקוח לגיטימי, ובין שמדובר בארגון פשיעה או בהאקרים אחרים", אמר מדור.

כמעט כל פעולת סייבר פלילית מתחילה ביזם, העומד בראש הפירמידה. "הוא לא חייב להיות איש מחשבים, לדעת לפתח תוכנה או לפרוץ", אומר מדור. "כל מה שהוא צריך זה לגייס אלפי דולרים". היזם נכנס לפורום האקרים, גלוי או סמוי - כזה הדורש כניסה לכתובת ספציפית, שאינה ממופה במנועי חיפוש.

בפורומים אלה נמכרים כלי פריצה: וירוסי מחשב סטנדרטיים, נוזקות מחוכמות יותר, תוכנות לניהול רשתות בוטנטים (מחשבים של משתמשים תמימים שהודבקו בידי וירוס השתלטות מרחוק), או תוכנות הדורשות כופר מהמשתמש תמורת "שחרור" המחשב, אחרת המידע שעליו יימחק. עלות כלים כאלה מתחילה בעשרות דולרים למוצרים, והטובים שבהם, או כאלה הדורשים פיתוח מותאם אישית, עולים אלפים. המגוון רחב: ממוצרים פשוטים שמנצלים פרצות במחשב האישי, ועד נוזקות מתוחכמות שיודעות להתמודד עם מערכי אבטחת מידע ארגוניים.

מפריצה לשרתי ארגונים ועד סחיטת משתמשים תמימים

מפריצה לשרתי ארגונים ועד סחיטת משתמשים תמימים

ההכנסות המצטברות של יזמי סייבר מפעילות כזאת יכולות להגיע לעשרות ואף למאות מיליוני דולרים. "לפני שנה נעצר האקר שהיה אחראי להפצת נוזקה, ושלפי ההערכות סיפק ליזמים כאלה הכנסות בהיקף כולל של כ-800 מיליון דולר", אומר מדור. "יצרני הנוזקות הם חבר'ה טכניים מאוד, שיודעים לכתוב קוד איכותי. יש התמקצעות עצומה בתחום, והרבה מהנוזקות מאפשרות לשדרג ולעדכן אותן כמו תוכנה רגילה. ההאקרים מתייחסים ברצינות לאיכות המוצרים שהם מספקים".

לצד רכישת הנוזקות, נדרש היזם לרכוש שירות המסתיר אותן מיישומי אנטי וירוס (600 דולר לחודש מספיקים כדי לממן שירות כזה ברמה גבוהה), וכמובן להחדיר אותן למחשבי הקורבנות. מערכות ההחדרה הפועלות כיום מבוססות על מחשוב ענן, וההאקרים יכולים להפעיל אותן מרחוק לפי דרישה. התוצאה היא שלרשויות החוק יכול לקחת חודשים ארוכים לזהות את מקור הנוזקות, אם בכלל.

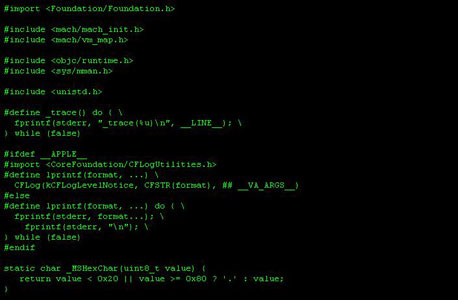

פריצה למערכת מקוונת צילום מסך

פריצה למערכת מקוונת צילום מסך

אחת המערכות הנפוצות בתחום נקראת RIG, והיא מסופקת בעלות שעומדת על כ-500 דולר לחודש. הכנופיה שמתפעלת את שירות ה-RIG בנתה מערך הפצה מתוחכם שמזכיר תוכנות עסקיות: היא נעזרת בקבוצות האקרים נוספות כמפיצי משנה, וכך מגלגלת לכיסה עשרות אלפי דולרים בחודש. שירותים נפוצים נוספים, בעלות של כ-1,800 דולר לחודש, מגבירים את החשיפה הפוטנציאלית לתוכנה הזדונית, בדרכים כמו השתלת אתרים המתקינים אותה במחשב המשתמש בתוצאות של מנועי חיפוש, פריצה לאתרים לגיטימיים והפיכתם למסוכנים או שימוש בבוטנטים ובחשבונות שנפרצו ברשתות חברתיות.

נוזקה מוצלחת יכולה להגיע בקלות ל-20 אלף משתמשים ביום. רובם לא ייפלו בפח, ויתעלמו מהקישור הנגוע, המייל הזדוני, האתר הפיקטיבי או ההודעה המוזרה בפייסבוק. ואולם, 10% בממוצע מהקורבנות יידבקו בנוזקה, כלומר 2,000 איש ביום נתון. אם מדובר בתוכנת כופר, שדורשת סכום ממוצע של 300 דולר, לפחות 0.5% יסכימו לשלם אותו, בעיקר בעלי עסקים (במקרים מסוימים מדובר אף ב־30% מהמשתמשים). במילים אחרות, ביום רע יזם פלילי יכניס 3,000 דולר בזכות נוזקה כזאת. בניכוי עלויות הפיתוח והתפעול הוא ייהנה מהכנסות של כ־84 אלף דולר בחודש הראשון להפצתה. זהו רווח נקי של יותר ממיליון דולר בשנה. כמעט כל יזם עסקי היה שמח ליהנות ממחזור כזה.

רוצה את המחשב שלך בחזרה? זה יעלה לך צילום: cc-by d70focus

רוצה את המחשב שלך בחזרה? זה יעלה לך צילום: cc-by d70focus

פעילות הסייבר הפלילית שמטרתה רווח כספי גורמת כיום, לפי ההערכות השמרניות ביותר, נזקים בגובה מאות מיליארדי דולרים ברחבי העולם (לא כל הרווחים, כמובן, מגיעים לכיסי התוקפים).

הצד האפל של הביטקוין: כיוס דיגיטלי

לפי דו"ח של ה-FBI, הוגשו לבולשת ב-2014 לא פחות מ-200 אלף תלונות על פשעי סייבר, מתוכן 120 אלף התייחסו להפסד כספי. ואלה רק המקרים שדווחו: במקרים של נוזקות כופר, למשל, רבים מהקורבנות המשלמים אינם מתלוננים לרשויות החוק מחשש שייפגעו.

ביטקוין, המטבע המועדף על הפורצים צילום: בלומברג

ביטקוין, המטבע המועדף על הפורצים צילום: בלומברג

ה-FBI מדווחת כי רוב פשעי הסייבר אינם עולים סכומים גבוהים לקורבנותיהם: הנזק הכספי החציוני בתלונות שהוגשו עמד על 530 דולר. עם זאת, כמה מהמתקפות גדולות במיוחד, מה שגורם לנזק הממוצע לעמוד על 6,472 דולר, כלומר יותר מפי עשרה מהחציון.

לצד הנזק הישיר פשעי סייבר גורמים גם לנזקים נלווים: כנופיית הישראלים שנעצרה בשבוע שעבר בחשד להרצת מניות נעזרה לפי החשד במידע אישי שנגנב בפריצות כדי לחדור לבנקים שונים בארה"ב. גם במקרה הזה ההנחה היא שהחשודים לא ביצעו בעצמם את הפריצה, אלא השתמשו במידע שנגנב בידי האקרים ושהועמד למכירה בשוק השחור או פורסם בפורומים שונים.

פושעי הסייבר שמבקשים להתעשר נהנים במיוחד מאחת ההתפתחויות הטכנולוגיות הבולטות בשנים האחרונות: עליית המטבעות הווירטואליים, ובראשם ביטקוין. הדבר מאפשר למפעילי תוכנות כופר לקבל את הכספים באופן אנונימי ומאובטח, שמרחיק מעליהן את רשויות החוק. כנופיות סייבר יכולות להחזיק מאות ארנקים דיגיטליים שונים, הקשים מאוד לאיתור.

הארנקים הדיגיטליים הם גם יעד לפריצה בפני עצמו. נוזקה בשם PONY, למשל, גונבת את הסיסמאות אליהם. רוב ארנקי הביטקוין ושאר המטבעות מותקנים על מחשב המשתמש, כך שקל מאוד למשוך מהם כספים. נוזקה זו הגיעה בשנים האחרונות למאות אלפי משתמשים והכניסה להאקרים סכומי עתק.

מזימה נוספת, נפוצה וותיקה יותר, היא גניבת מספרי כרטיסי אשראי, המהווים סחורה חמה בפורומי פשיעת הסייבר. מספר כרטיס אשראי תקף יכול להימכר ב-3 עד 25 דולר, ומשמש לביצוע רכישות ברחבי העולם באמצעות סייענים מקומיים, שמזמינים מוצרים במדינה שבה הונפק הכרטיס ושולחים אותם למדינת היעד. "הסיכון משתלם לסייענים, שמקבלים מההאקרים עמלה בגובה של עד 40%", אמר מדור.

אנשי אבטחה ביום, פושעי סייבר בלילה

רוב ההאקרים הללו, בניגוד למיתוס רווח נוסף, הם לא באמת אנרכיסטים חבושי כובעי גרב. למעשה, רבים מהם עובדים כאנשי מחשבים רגילים. החודש, למשל, התבצע מבצע מעצרים חובק עולם נגד האקרים, שלושה מהם ישראלים. לפי החשד הם נהגו להיפגש בפורום הוותיק Darkode (שהוסר בינתיים מהרשת) ולבצע פשעי סייבר כמו תקיפת אתרים, השתלטות על חנויות מקוונות או גניבת אשראי.

הם לא באמת מחופשים לנינג'ות בזמן שהם מפצחים לך את המחשב צילום: שאטרסטוק, בלומברג

הם לא באמת מחופשים לנינג'ות בזמן שהם מפצחים לך את המחשב צילום: שאטרסטוק, בלומברג

חלק מהחשודים עסקו בחיי היומיום במשרות כמו ניהול מערכות, פיתוח אפליקציות ואף שירותי אבטחת מידע. לצערם, הם לא הקפידו על הכללים שמבטיחים את הישרדות פורומי ההאקרים: בשנים האחרונות גייס הפורום לשורותיו חברים מבלי לבדוק אותם באופן יסודי, מה שכנראה אפשר לרשויות לחדור אליו.

בנוסף, לא נדיר למצוא חברות שפועלות על התפר בין העולמות. דוגמה לכך שהתפרסמה לאחרונה היא חברת הסייבר האיטלקית האקינג טים, שבתחילת דרכה ביצעה פריצות דמה ללקוחותיה כדי לבדוק את מערך האבטחה שלהם. עם הזמן נוכחו מנהליה שיכולות הפריצה שפיתחה קוסמות לסוכנויות ביון כמו ה-FBI, לצד שירותי ביטחון של מדינות מפוקפקות כגון אזרבייג'ן. החברה, כפי שעולה מהחדירה לשרתיה שלה בתחילת החודש, מכרה להן מערכות שאפשרו גניבת מידע. חלק מהמערכות נרכשו בדיוק מאותם מומחים לפיתוח נוזקות שעמם פושעי סייבר נוהגים לעבוד.

ואולם, רוב פעילות הסייבר הפלילית עדיין מגיעה ממדינות שבהן הפיקוח החוקי רופף יותר, ולא ממדינות מערביות. עיקר הפעילות מתרכז במדינות מזרח אירופיות כמו רוסיה, אוקראינה, רומניה ובלארוס, כשלצדן בולטות סין וצפון קוריאה (החשודות לעתים קרובות בביצוע האקינג למטרות פוליטיות), ברזיל וגם ניגריה. המדינה האפריקאית, שהפכה ידועה לשמצה בגלל מכתבי "העוקץ הניגרי" המפורסמים, היא פשוט אחת הבודדות ביבשת שבה יש תשתית אינטרנט טובה יחסית.

למרות הסכומים הגדולים שעולם הסייבר הפלילי מגלגל, באופן די מפתיע הוא אינו גדול במיוחד, בין היתר בגלל היכולות הטכניות שהוא דורש מהפועלים בו. לדברי מדור, כיום קיימות עשרות כנופיות מרכזיות שמפתחות נוזקות, ועוד כמה עשרות שמספקות תשתית להחדרתן. בנוסף ישנם חוקרי אבטחת מידע המציעים את מרכולתם למרבה במחיר: פושעים, האקרים פוליטיים, גופי ביון, חברות וארגונים, וכמובן חברות טכנולוגיה שמשלמות בעין יפה על גילוי פרצות במוצריהן.

גם כאן המיתוס הרווח בציבור, שלפיו ההאקרים הטובים ("White Hats") והרעים ("Black Hats") מנהלים ביניהם מלחמת מוחות, כבר תקף הרבה פחות מאשר בעבר. עולם הסייבר הלגיטימי ועולם הפשיעה המקוונת פורצים כיום זה לתוך זה.