בלעדי לכלכליסט

כך הצליחה קבוצת האקרים מאיראן לפרוץ למחשבים של ישראלים

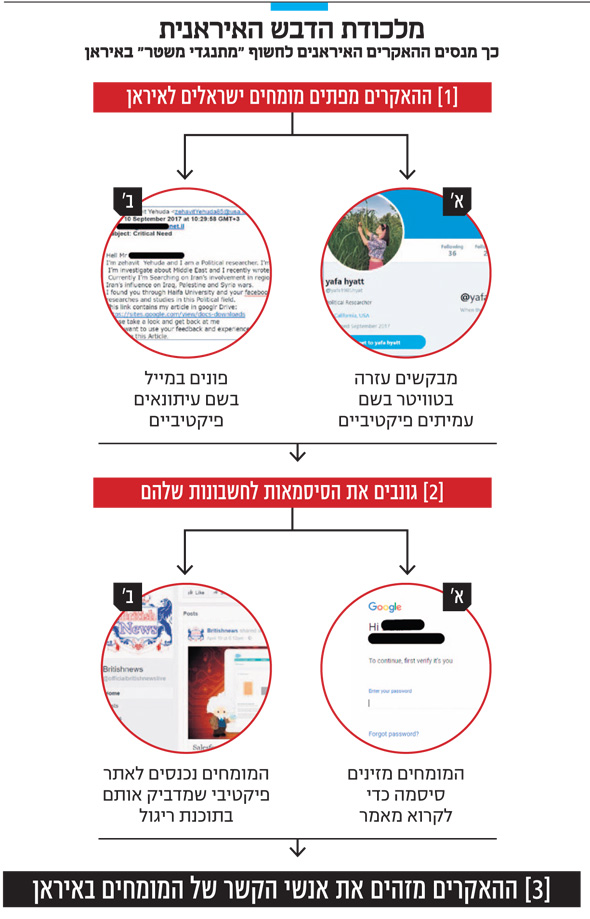

קבוצת ההאקרים Charming Kitten השתמשה בזהויות בדויות לפתות כמאה ישראלים, ובראשם חוקרים, עיתונאים ופעילים העוסקים באיראן. המטרה המשוערת: חשיפת אנשי קשר שלהם באיראן, החשודים בהתנגדות למשטר

קבוצת האקרים שפועלת בשליחות ממשלת איראן מנהלת בחודשים האחרונים מתקפה מקוונת וממוקדת נגד גולשים בישראל, ובראשם חוקרים באקדמיה, פעילי זכויות אדם ועיתונאים העוסקים באיראן ‑ כך מגלה דו"ח של חברת הסייבר קליר סקיי (ClearSky) שמתפרסם לראשונה ב"כלכליסט". מטרת האיראנים היא כנראה לחדור למחשבי המומחים כדי לחשוף איראנים שמקיימים עימם קשרים.

- ארה"ב עצרה האקרים סינים שפרצו למערכות מודי'ס

- מחיר השערוריות: סופטבנק תקנה מניות של אובר בהנחה של 30%

- חזית טכנולוגית חדשה בצה"ל: הביג דאטה מגיע לצבא

לפי הדו"ח, לפחות 100 גולשים ישראלים היו יעד לתקיפה, ובהם המומחית לאיראן תמר עילם גינדין ממרכז שלם, עורך חדשות החוץ ברדיו "כאן" ערן סיקורל והקולנוען אלון גור אריה. מותקפים אחרים ביקשו שלא להיחשף.

המתקפה בישראל היא חלק ממערכה רחבה שמנהלים האיראנים ברחבי העולם, שמקיפה אלפי מטרות במדינות שונות ‑ ובהן חוקר הולנדי, פעילת זכויות אדם מפריז ועיתונאי בבי.בי.סי בפרסית.

קבוצת ההאקרים שביצעה את המתקפה מכונה Charming Kitten, ובקהילת אבטחת המידע תמימי דעים שהיא רק אחת מכמה קבוצות שממשלת איראן מפעילה וכנראה גם מממנת. לדברי סמנכ"ל המודיעין של קליר סקיי אייל סלע, השיטתיות וההיקף הרחב של המתקפה מראים שלא מדובר ביוזמה פרטית. כמו כן, מסביר סלע, המתקפה לא נועדה להשיג רווח חומרי: "לאף אחד מהאנשים שפרצו אליהם לא נגרם נזק פיננסי. גם זהות המותקפים ‑ פעילי זכויות אדם וגורמים בעלי קשרים פוליטיים ‑ שוללת קשר לקבוצות פשיעה".

| |||

סוג של שב"כ

מדוע אם כן מתעניינים האיראנים דווקא בחוקרים ועיתונאים המתמחים באיראן? מנכ"ל קליר סקיי בועז דולב מעריך כי התכלית האמיתית של המבצע היא להוציא מידע על גורמים איראניים שעומדים בקשר עם המותקפים הישראלים. "הם רוצים לדעת עם מי החוקרים מדברים", מסביר דולב. "רשימת הקשרים של החוקרים קריטית מבחינתם, זאת בעצם רשימת בוגדים. החבר'ה האלה הם סוג של שב"כ, הם רוצים לבדוק למי באיראן יש קשר עם גורמים בחו"ל".

הדו"ח חושף את הכלים שמשמשים את Chraming Kitten לרגל אחרי גורמים שונים. הקבוצה מרבה ליצור ארגונים ואנשים בדויים ברשתות החברתיות, ובאמצעותן מפתה את ה"מטרות" להיכנס לאתרים זדוניים. שם היא "דגה" מהם סיסמאות (פישינג) או משתילה במחשביהם נוזקה (תוכנת מעקב).

נדבך מרכזי בפעילות של הקבוצה היתה הקמת אתר חדשות מזויף אך לגיטימי למראה בשם The British News Agency. ההשקעה באתר היתה ניכרת, וכללה עמוד אודות שבו תיאור מפורט של הארגון ופעילותו ורשימת עובדים בכירים עם פרטי קשר. האתר לא שימש להפצת תעמולה או מידע שגוי, אלא הציג תוכן ממקורות לגיטימיים. מטרתו היתה ליצור תדמית לגיטימית כדי למשוך את ה"מטרות" לבקר ולהדביק אותן בתוכנה זדונית.

דיוג ממוקד

במאמציהם למשוך את מושאי התקיפה לאתר יצרו ההאקרים מגוון ישויות בדויות, שפנו ישירות לחוקרים בדואר אלקטרוני או בטוויטר. אחת מהן היתה זהבית יהודה, שהציגה את עצמה כעיתונאית ב־KNBC. במייל לחוקר באוניברסיטת חיפה סיפרה "זהבית" כי כתבה מאמר על מלחמה במזרח התיכון: "אני יודעת שערכת מחקרים נרחבים בתחום הפוליטי הזה", החמיאה. "זה הקישור למאמר שלי. בבקשה תסתכל ותחזור אליי". הקישור הוביל לאתר שבו התבקש החוקר להזין את פרטי חשבונו בגוגל, שנשלחו כמובן להאקרים.

במקרה אחר שלחה משתמשת טוויטר בשם "יפה חייט" הודעה לחוקר ישראלי שמתמחה באיראן, והתחזתה לחוקרת פוליטית וביקשה סיוע במאמר. גם כאן הוביל הקישור לעמוד התחברות מזויף. יישות נוספת בשם בכר אזדה התחזתה לצעירה יהודייה שגרה באיראן ולומדת מדע המדינה, וסיפרה שבכוונתה לעזוב את המדינה ולבקש מקלט בישראל. באימייל אחר, שנכתב בפרסית, היא טענה שהיא מתגוררת בטהראן.

אחת משיטות הציד של ההאקרים היתה משלוח מאות מיילים למטרות פוטנציאליות תוך התחזות למכרים או לנציגי גוגל ופייסבוק. באחד המקרים חדרו לחשבון הג'ימייל של הקולנוען הישראלי אלון גור אריה, שהפיק בעבר סרט סאטירי על המוסד, וייתכן שההאקרים טעו לחשוב שהוא קשור לארגון הביון.

אבל גור אריה לא היה המטרה הראשית של התוקפים. אלו ניצלו את החדירה לחשבונו כדי לשלוח הודעת פישינג לד"ר תמר עילם גינדין, בלשנית שמתמחה בפרסית ובאיראן, ומרבה לכתוב ולהתבטא בעניינים אקטואליים הקשורים לאיראן. המייל המתוחכם נשא את הכותרת "ביקורת ספרותית על הספר מגילת אסתר: מאחורי המסכה" ‑ ספר שפרסמה עילם גינדין. המייל הפנה לקובץ שנועד לגרום לעילם גינדין להזין את פרטי ההתחברות שלה.

לדברי דולב, אין לחברה אפשרות להעריך וכמה מהחשבונות נפרצו בפועל, אבל שיעור ההצלחה של מתקפות כאלה עומד בדרך כלל על 10%. התוצאות עלולות להיות הרסניות למכרים האיראנים של החוקרים. "אנשים כנראה נעצרים או מוצאים להורג אם מצליחים להוציא עליהם את המידע", אומר דולב.

ההאקר האיראני והפריצה למשחקי הכס

משחקי הכס. ה־FBI חוקר את הספוילר צילום: Helen Sloan , באדיבות yes

משחקי הכס. ה־FBI חוקר את הספוילר צילום: Helen Sloan , באדיבות yes

אחד ההאקרים שאחראים לתקיפות בישראל, חושדים חוקרי קליר סקיי, היה מעורב באחת התקריות המביכות של הקיץ שעבר. אז, בשיא העונה המותחת של משחקי הכס, הצליח האקר לחדור למערך המחשבים של אולפני HBO, לשים את ידו על פרק שלא שודר בסדרה הפופולרית, ולהפיץ אותו ברשת ‑ וכן שני פרקים שלא שודרו בסדרות Ballers ו־Room 104.

ב־21 בנובמבר הגיש משרד המשפטים האמריקאי כתב אישום בפרשה נגד אזרח איראני בשם בהזאד מצרי וה־FBI צירף אותו לרשימת המבוקשים שלו. ספק אם מצרי, שמתגורר באיראן, יסתכן אי־פעם בכניסה לארצות הברית, בוודאי אחרי שחוקרי קליר סקיי זיהו קשרים בינו לבין חברי Charming Kitten.

התוקפים האיראנים הם האקרים פעילים שהשלטונות זיהו שהם טובים וגייסו אותם למערכת", מסביר סמנכ"ל קליר סקיי אייל סלע. "אלו לא אנשים שהגיעו אחרי סינון כמו בצה"ל, שמתחיל בגיל 16. מהסיבה הזו הם משאירים אחריהם הרבה שאריות פומביות. למשל הם פורצים לאתרים, משחיתים אותם ומשאירים חתימה עם הכינוי שלהם".

לדברי סלע, רבים מחברי הקבוצה הם חברי פייסבוק של מסארי. "זה לא אנשים שמאשרים כל בקשת חברות. יש להם אולי 200 חברים. הם מאשרים רק אנשים שהם מכירים באמת".